Как взломать аккаунт в соцсети

5 способов как взломать чужой аккаунт или телефон

5 способов как взломать чужой аккаунт или телефон

Как хакнуть человека? Как взломать чужой телефон, чтобы получить запись телефонных разговоров, прочитать переписку, посмотреть фото, прослушать голосовые? Существует ли программа для взлома по ссылке? Если «да», то где ее найти, куда скачать и как установить? Все эти и другие вопросы мы тщательно разберем здесь. VkurSe – будь в курсе! Это не так сложно, как Вы думаете.

Как хакнуть человека? Как взломать чужой телефон, чтобы получить запись телефонных разговоров, прочитать переписку, посмотреть фото, прослушать голосовые? Существует ли программа для взлома по ссылке? Если «да», то где ее найти, куда скачать и как установить? Все эти и другие вопросы мы тщательно разберем здесь. VkurSe – будь в курсе! Это не так сложно, как Вы думаете.

Хотим сразу, изначально Вас предупредить, что взламывание аккаунтов – это незаконная деятельность, за которую во многих странах мира можно понести вполне реальную уголовную ответственность (от денежного штрафа, до заключения под стражу). В УК существует ряд статей, которые прописывают уголовную ответственность за нарушение тайны частной жизни (личной переписки, разговоров и скрытое отслеживание передвижения). Поэтому, если Вы хотите знать, как взломать чужой телефон, аккаунт или геолокацию, то знайте, что это противозаконно.

А вообще, способов как хакнуть человека через его телефон или социальную сеть предостаточно. Они бывают кардинально разными с технической точки зрения: от простых и примитивных (заглянуть через плечо), до сложных и суперзаумных (удаленный взлом через троян).

Мы не будем описывать ни те, ни другие. Мы расскажем Вам, как взломать друга реальным и вполне доступным способом, которым могут воспользоваться абсолютно любые люди, умеющие просто читать. Но про уголовную ответственность забывать не стоит, чтобы потом не говорить, что Вы не знали и Вас об этом не предупреждали. Вот, предупреждаем. Теперь Выбор за Вами: иметь или не иметь, взламывать чужой телефон или не совать свой нос в чужие дела.

Способ 1. С помощью специальной программы

Если нужно взломать чужой телефон (друга, подруги, своего ребенка, супругов, любимого человека), то на помощь могут прийти специализированные программы слежения. Они существуют ровно столько, сколько человек пользуется смартфоном. Как только смартфоны стали частью нашей жизни, так сразу разработчики различных шпионских софтов выпустили реально работающие и легко устанавливаемые программы для взлома.

Если нужно взломать чужой телефон (друга, подруги, своего ребенка, супругов, любимого человека), то на помощь могут прийти специализированные программы слежения. Они существуют ровно столько, сколько человек пользуется смартфоном. Как только смартфоны стали частью нашей жизни, так сразу разработчики различных шпионских софтов выпустили реально работающие и легко устанавливаемые программы для взлома.

Чтобы не утомлять Вас перечнем, советуем Вам заглянуть в наш обзор « Топ 15 лучших программ для слежки за телефоном ». Там Вы найдете проверенные временем программы, среди которых самым лучших функционалом и самой лучшей стабильностью отличается программа VkurSe.

Теперь подробно о том, как взломать любого человека, взяв на короткое время его телефон (не больше 10-20 минут):

Придумать логин и пароль и запомнить их. У Вас откроется личный кабинет, в который Вы сразу сможете и зайти. Именно туда будет приходить вся перехваченная программой информация.

Шаг 2. Взять нужный телефон и скачать программу .

Внимание! Программа для взлома по ссылке доступна бесплатно. Скачать ее можно без регистрации и бесплатно. Первые сутки кабинет будет работать бесплатно. Это тестовый срок, чтобы ознакомиться с программой и проверить ее работоспособность на вашем конкретном телефоне.

Шаг 3. Установить и настроить под свои запросы программу.

Всё. Больше ничего делать не нужно. Теперь Вы начнете получать всю переписку, фотографии, голосовые сообщения, записи звонков, местоположение – это и называется взлом чужой страницы – легкий и быстрый!

Способ 2. Через электронную почту

Как всем известно, личная электронная почта несет в себе уйму полезной, а главное индивидуальной информации. К ней привязаны странички, банковские карты, игровые аккаунты. И поэтому, взломав электронную почту, Вы сможете спокойно взломать пользователя и узнать пароли не только от страничек социальных сетей, но и привязанных банковских карт.

К сожалению, безопасность электронной почты напрямую зависит от пароля, который придумал сам пользователь. Но как показывает статистика – 85% людей не особо заморачиваются с придумыванием пароля. Это дни рождения, имена детей или питомцев или важная дата (день свадьбы, например).

Это еще один вполне осуществимый способ как взломать чужой профиль, взломав его электронную почту. А точнее, подобрав пароль от почты и зайдя на нее.

Способ 3. Через ID страницы

Теперь о том, как взломать страницу с помощью ID. Это совершенно другой способ взлома, который также имеет место для своего существование. Этот способ идеально подойдет для тех людей, которые хорошо знакомы со своими жертвами. Знают девичью фамилию матери, кличку питомца, дату рождения, любимую книгу или спортивную команду. Все это пригодится для того, чтобы вписать правильный ответ на скрытый вопрос.

Теперь о том, как взломать страницу с помощью ID. Это совершенно другой способ взлома, который также имеет место для своего существование. Этот способ идеально подойдет для тех людей, которые хорошо знакомы со своими жертвами. Знают девичью фамилию матери, кличку питомца, дату рождения, любимую книгу или спортивную команду. Все это пригодится для того, чтобы вписать правильный ответ на скрытый вопрос.

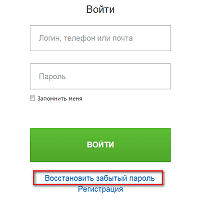

Взлом по айди онлайн – это возможность войти в чужой аккаунт без разрешения. Для этого нужно сделать следующие 3 шага:

Шаг 1. Ввести логин аккаунта.

Заходите на нужную вам социальную сеть или мессенджер и вводите логин или айди нужного Вам человека.

Шаг 2. Нажать на «забыл пароль» и ответить на секретный вопрос.

Вот здесь и пригодится Ваше знание мелочей жизни жертвы.

Шаг 3. Взять телефон и ввести код, который придет в СМС-сообщении.

Всё, на этом взлом аккаунта по ID закончен. Теперь Вы придумываете новый пароль и спокойно заходите на страницу. И никогда не забываем об уголовной ответственности.

Способ 4. Кейлоггинг (перехват нажатий клавиатуры)

Данный способ поможет Вам понять, как взломать друга не зная его логина, пароля или каких-либо личных данных. Этот способ напрямую связан со способом 1. Нужно взять телефон и установить кейлоггера. А так как практически все программы слежения имеют функцию перехвата клавиш, то все они являются кейлоггерами, но с огромным дополнительным функционалом.

Кейлоггинг – это программы, которые запоминают все нажатия клавиш и передают их Вам. Вы сможете увидеть буквально все, что печатает человек на своем телефоне. Что это такое и как оно устанавливается, можно прочитать более подробно в статье « Запись клавиатуры: обзор лучших программ для Андроид ».

Таким образом, Вы сможете взломать любого пользователя с его телефона. Собрав всю необходимую информацию, которая будет приходить круглосуточно.

Способ 5. Изощренные варианты взлома

Теперь поговорим о том, как взломать страницу подруги, друга или своих детей, если Вы не хотите устанавливать программу слежения на телефон, не можете зайти на электронную почту и не хотите самостоятельно подбирать пароль к страничке.

Теперь поговорим о том, как взломать страницу подруги, друга или своих детей, если Вы не хотите устанавливать программу слежения на телефон, не можете зайти на электронную почту и не хотите самостоятельно подбирать пароль к страничке.

Для этого существует специальная программа для брут-форс атаки, которая сама будет подбирать пароль. Она обойдет ограничение системы защиты данной социальной сети и начнет подбирать пароль из своего архива возможных паролей. Как Вы понимаете, чем сложнее пароль, тем длительнее будет подбор.

Есть еще взлом чужой страницы при помощи фишинга. Но об этом мы уже писали, и для этого способа нужны достаточно серьезные знания в области программирования. Читайте в статье « Как самостоятельно взломать Инсту: 7 рабочих методов ».

Заключение

Теперь Вы знаете, как взломать страницу без логина и пароля. Самым адекватным и реально работающим способом является (по нашему мнению) способ 1, при котором нужно установить на интересующий телефон программу слежения VkurSe. Вам понадобиться всего 20 минут для этого. И больше никакой информации Вам знать не нужно. Программа сама все перехватит и Вам передаст. Вам станут доступны:

Теперь Вы знаете, как взломать страницу без логина и пароля. Самым адекватным и реально работающим способом является (по нашему мнению) способ 1, при котором нужно установить на интересующий телефон программу слежения VkurSe. Вам понадобиться всего 20 минут для этого. И больше никакой информации Вам знать не нужно. Программа сама все перехватит и Вам передаст. Вам станут доступны:

- записи телефонных разговоров;

- переписка;

- смс-сообщения;

- голосовые сообщения;

- координаты нахождения телефона;

- фотографии;

- все установленные на телефоне программы;

- запись окружающего звука;

- удаленное фотографирование;

- и многое другое.

Если у Вас остались вопросы о том, как взломать пользователя не зная логина и пароля, то пишите нашим консультантам. Они дежурят на сайте практически круглосуточно и всегда готовы достаточно подробно объяснить работу программы и ее установку. Это действительно не так сложно как кажется!

Взлом социальных сетей – насколько это реально

В прошлой статье я рассказал о паролях, какими сложными они должны быть, чтобы вас не взломали. А в этой хочу поговорить наоборот про их взлом. Возможно ли это на самом деле? Если да, то кому – простому смертному человеку, не обладающим никакими знаниями или только хакеру!?

Наверно каждый человек в этой жизни, хотя бы раз, но хотел бы получить доступ от чужого аккаунта, почты, телефона, компьютера и узнать что-то личное и секретное. Многие девушки и жены мечтают почитать переписки своих парней и мужей, точно также и наоборот. Чего греха таить, я сам не раз пробовал заниматься этой ерундистикой. Сейчас в интернете есть сотни статей, сотни программ, методов и т.д., которые ЯКОБЫ легко и просто могут взломать, что угодно. Наверно даже базу данных Пентагона. Но это очередной бред и развод, чтобы с людей выкачать деньги за такие программы, которые в итоге ничего вам не взломают, а будет просто красивая картинка, что якобы что-то взламывалось, но в конце обязательно вылезет ошибка, что взломать не удалось! Когда я вижу такие статьи, аж наизнанку выворачивает.

Вот пример с одного «Умного сайта»: Как взломать аккаунт в Инстаграм

Да если вы и забыли пароль, то он придет на тот номер или почту, которые были указаны при регистрации, а не на чужой телефон. Конечно, все легко как всегда, сейчас я наверно инстаграм нашего президента взломаю, таким способом, что мне стоит это сделать! Инструкция вот!

Точно также насчет и всех других социальных сетей. Например, Одноклассники. Есть целый штат сотрудников, которые обслуживают эту социальную сеть и делают все, чтобы максимально её обезопасить, а не так чтобы их мог взломать кто угодно. Да зачем они тогда вообще будут нужны, если каждая дворовая собака сможет это сделать! Кто ими пользоваться тогда будет? Единственное, как можно посмотреть все пароли, это только получить полный доступ к компьютеру человека или его телефону. Хотите почитать чужую переписку или посмотреть пароль, сядьте за чужой компьютер, возьмите чужой телефон и посмотрите, если человек только все не удалил. По другому простому смертному невозможно ничего не взломать.

Да, есть хакеры, как правило, это программисты, которые стали использовать свои знания и навыки в корыстных целях. Эти люди прекрасно знают как пишутся всякие вредоносные программы (вирусы-трояны), знают как устроены операционные системы, знают методы обхода алгоритмов защиты систем и многое другое, чтобы взломать и получить необходимую информацию. Но, даже от таких людей всегда можно найти защиту. Не отправляйте неизвестно кому никакие свои данные, не допускайте третьих лиц к своим телефонам или компьютерам, поставьте себе сложный пароль, хороший антивирус и спите спокойно.

Пошаговое руководство по взлому страницы ВКонтакте

В статье приводится несколько возможных способов взлома ВКонтакте, ориентированных на людей, недалёких в компьютерной безопасности.

Иными словами, при взломе будут использоваться не машинные, а человеческие уязвимости. Естественно, приведённые методы не универсальны (и слава богу!), и у кого-то может хватить мозгов на то, чтобы не поддаваться на ваши провокации. Но таких не так уж много, поверьте. Итак, начнём. Прежде всего, перед началом вам понадобятся страница, которую вы собираетесь “хакнуть”, свободное время и безопасный доступ к ВКонтакте. Сам процесс взлома разделим на несколько шагов.

1. Сбор информации

Прежде всего, нужно собрать как можно информации со страницы потенциальной жертвы, а именно:

- URL страницы.

Сохраняем себе ID или, если там имеется буквенная замена, то ее. Аккаунты и другую нужную нам информацию, всякого рода твиттеры и тому подобное. - Неплохо было бы заиметь почту цели.

Если человек не только попал в сеть, вы сможете найти почту путем простого гугления. К примеру, особо удобно отыскивать почту на mail.ru. Также можно попробовать поискать Ф.И.О. цели и дату рождения. Или же другого рода такие комбинации. Если жертва имеет Мой Мир на mail, то почта будет в коде страницы или же в URL.

В том случае, когда имеется почта без соц.сети от mail’a, почту можно выяснить, создав себе подставную почту на этом сервисе и поискав в мессенджере от мэйла. Как ещё один из способов, можно попробовать найти что-нибудь дельное с помощью аккаунтов цели в других социальных сетях. Например, попытаться пробить никнеймы из всех найденных аккаунтов по всем известным почтовым сервисам. Как вариант, можно попробовать использовать импорт почтовых контактов и предложение добавить этих людей в друзья. Регистрируем очередную фальшивую почту и получаем дополнительные аккаунты. Как альтернатива, можно попытать счастье, используя форму восстановления в Twitter’е, таким образом узнав часть почты. В FaceBook’е можно напрямую поискать аккаунт, введя почту в поиск.

- URL страницы.

- Телефон.

Так, URL и почту узнали, осталось достать номер телефона. Не считая тех случаев, когда номер висит в открытом доступе на странице в соц. сетях или в каких-то проектах (Avito/HeadHunter/Покупка или продажа недвижимости/Свой сайт/Другое), остаётся только один метод. Имеется почта пользователя на mail’е. Вводим ее в форму восстановления в ВКонтакте, и приходит часть номера. А теперь то же самое, но на mail. И если номер там привязан, то вы увидите уже другую, вторую часть номера. Если почта не привязана, то тогда там есть секретный вопрос. Перебираем его и заставляем юзера привязать мобилку на сервис. Отлично, осталась всего пара цифр от почты. Чтобы их узнать, достаточно перебрать форму восстановления ВКонтакте уже с помощью номера. Всего-то 99 раз. Можно и автоматизировать. Также в некоторых случаях люди любят публиковать свой номер на странице, но закрывать часть номера звездочками, черточками и прочей ерундой, что также может упростить процесс взлома. Если повезет, то вам будут видны именно те цифры, которые недоступны в форме восстановления вк.

2. Взлом ВКонтакте страницы

На данном этапе мы будем пробовать получить доступ к аккаунту цели. Рассмотрим самые простые приёмы:

1) «Социнженер»

Здесь сразу нужно оговориться, что этот способ годиться только для тех, кто мало что знает об интернете, но решил по каким-либо причинам зарегистрироваться в соц.сети. Как правило, это либо старики, либо дети.

Если вы хотите просто попрактиковаться, то новички ВКонтакте могут быть найдены здесь.

В данном случае, применяется один из законов психологии: человек, который не разбирается в чем-то, подсознательно доверяет тому, кто более опытен в конкретной области, и принимает его слова на веру.

Тут можно создать аккаунт представителя техподдержки, создать “официальную” почту администрации и прочее. И создать какую-нибудь легенду. Что новые пользователи обязаны проходить проверку после регистрации и дать, например, ссылку на некий тест, по итогу или для входа которого требуется логин-пасс от вк. Самое важное, чтобы вы действовали осторожно. Следует убедить пользователя, что он в безопасности. Этот приём хорошо сочетается с фейком. Кроме того, продвинутые социнженеры могут, узнав номер юзера, позвонить (анонимно, используя sip) и развести напрямую. Кроме того, вся указанная вами информация (номер телефона/упоминание фактов с указанием дат/другое) также помогает установить контакт с жертвой и косвенно говорит о том, что вы из техподдержки.

2) «Умный» перебор

Метод, рассчитанный на среднестатистических пользователей. Для него нам надо будет специальный словарь, заточенный под конкретного человека. Давайте разберёмся со структурой нашего словаря:

- Личные данные. Сюда входят дата рождения (17.11.1992 = 1711, 1992, 17111992), возраст (1992, 2017 = 2017, 1992, 24), имя (Стас = stas, ctac) и фамилия (Иванов = ivanov).

- Аккаунты из других соц. сетей и почтовые сервисы (twitter.com/stasik_ku , facebook.com/stasss1992, stasss92@mail.ru = stasik_iv, stasss1992, stasss92).

- Увлечения (футбол, плавание, молодежка = football, swimming, molodejka, molodegka).

Также есть страница вк, на которой написано, какие пароли следует указывать, какие символы возможны и самые частые пароли.

Получился лист из 14 строк. Но из него еще нужно создать комбинации паролей, которые могла бы создать наша жертва.

Представляю вам мой небольшой скрипт на python, который этим и занимается.

Из 14 получилось 1272 варианта. Приведу часть.

Отлично, теперь автоматизируем перебор паролей через мобильную версию ВКонтакте небольшим скриптом.

Естественно, пример не оптимизирован. Можно ещё добавить прокси, многопоточность и прочие плюшки, но этим уже сами займётесь, если будет интересно. Зато скрипт способен сам вводить недостающие цифры в защиту ВКонтакте при заходе с другой страны, а также, используя Antigate, запросто вводит Captch’и, появляющиеся после 5-6 попытки ввода с одного IP.

3) «Фейк — наше все»

Способ, ориентированный на невнимательных юзеров. По большей части их либо завлекают халявой, либо отвлекают внимание с помощью многобукв. Я покажу вам, как создать простой фейк на основе обычного сайта вк (страницы логина). Можете брать как мобильную, так и основную версии, зависит от того, с какого устройства будет заходить ваша цель. Что ж, приступим.

Первым делом качаем страницу логина вк через ваш браузер. Затем смените кодировку html файла на utf-8. Сначала определяем кодировку

Затем меняем с исходной на новую

Далее вам нужно создать управление страницей на серверном языке.

Как выяснилось, на кое-каких файлах порой выдаётся ошибка 404. У нас, к сожалению, не имеется нужных картинок с сайта, так что положим их в отдельную папку images.

Пропишем новый роутинг в скрипте.

Отлично. Конечно, по-хорошему надо было бы ещё также скачать основные страницы, на которые можно перейти с основной не залогинившись, чтобы было правдоподобней (а потом поменять ссылки в основной), но для начала и этого хватит.

Добавим роутинг для пост запроса. Найдем форму логина на странице. Изменим в ее коде action на пустое и удалим проверку onsubmit. И добавим обработку post-запроса.

В заключении, переносим тег button, что под формой в коде в пределы формы и добавляем свойство type=”submit”, и наслаждаемся тем, что всё работает. Для тех, у кого что-то не получилось, представляем архив с готовым решением.

Если вы желаете оптимизировать этот процесс и не хотите прописывать всё это ручками, то можете воспользоваться инструментом SET. (Social Engineer Toolkit).

Четыре способа взломать аккаунт в соцсетях и как от этого защититься

Руководитель отдела аналитики «СёрчИнформ»

Хакерская группировка 31337 Hackers объявила войну экспертам по безопасности. В рамках операции #LeakTheAnalyst хакеры собираются взламывать и обнародовать личные данные исследователей в области безопасности. Недавно их жертвой стал старший аналитик Mandiant Security (подразделение компании FireEye, специализирующейся на кибербезопасности) Ади Перетц.

Злоумышленники взломали учетные записи исследователя в сервисах Hotmail, OneDrive и LinkedIn и разместили его персональные данные и рабочие документы на портале Pastebin.

Если уж специалисты в области безопасности не застрахованы от взлома аккаунтов, то обычные пользователи еще более уязвимы перед злоумышленниками. Потому нужно знать, как себя защитить. Попробуем разобраться в вопросе вместе с ведущим аналитиком «СёрчИнформ» Алексеем Парфентьевым.

Как вас атакуют

Итак, обо всем по порядку. Есть несколько самых распространенных вариантов атак:

1. Атаки на уровне ПО

Внедрение вредоносного ПО в систему пользователя или использование уязвимостей существующего ПО. Это до сих пор наиболее массовый и действенный способ взлома. Распространение антивирусов, встроенных фаерволов, принудительное включение UAC, автообновления, повышение общей безопасности ОС несколько улучшают ситуацию, но не могут на 100% защитить пользователей от их же необдуманных действий.

Пользователи все равно регулярно скачивают «крякнутое» ПО с «лечением» в комплекте. А в итоге получают вредоносный код, внедряющийся в соединение (уровень трафика) или в процесс (через известные уязвимости) и ворующий данные личных аккаунтов.

Ежедневно рассылаются миллионы электронных сообщений со ссылками на вредоносное ПО. Существующие антиспам решения довольно эффективны, но ни одно из них не обеспечивает полную защиту.

2. Атаки на уровне трафика

Cуществует два вида таких атак – в виде сниффера незащищенного трафика и в виде атак на защищенный трафик (man in the middle, MITM).

1. Этот способ взлома эффективнее первого, но сложнее в технической реализации, потому не стал таким массовым. В первую очередь из-за ограниченности территориальной – атака должна осуществляться непосредственно на входящее и исходящее соединение, а для этого нужно физически иметь к ним доступ.

Суть сниффера очень проста: весь проходящий через него трафик сканируется на наличие незашифрованных учетных данных, найденные учетки сохраняются и впоследствии используются злоумышленниками.

Этот вид атаки в большинстве случаев никак не заметен для пользователя. Однако он по-прежнему результативен, ведь многие популярные сервисы до сих пор передают пользовательские данные, сообщения и файлы в открытом виде. К примеру, ВКонтакте относительно недавно стала защищать свой траффик – до этого многие годы передача информации шла полностью в открытом виде – все сообщения, файлы, лайки и пароли были доступны любому желающему. Естественно, речь про те случаи, когда у злоумышленника есть физический доступ к передающей или принимающей инфраструктуре.

2. Второй способ заключается в том, что защищенное соединение происходит, но не между сертификатом пользователя и сертификатом сервера, а между злоумышленником и сервером (отсюда и название MITM — атака человек посередине). После внедрения «нужного» сертификата скомпроментированный трафик доступен хакеру в расшифрованном виде, что позволяет выделять и сохранять из него учетные данные.

Кстати, оба эти способа используются и на уровне ПО: когда вредоносное ПО подменяет сертификат либо локально работает программный сниффер.

3. Атаки на уровне пользователя

Приемы социальной инженерии, иначе говоря – умышленный обман пользователя с целью получения учетных данных. Жертва вводится в заблуждение при общении по интернет-каналам или телефону, после чего сама передает злоумышленнику все необходимое. Несмотря на большие трудозатраты такая атака очень эффективна для получения учетной записи конкретного пользователя.

4. Атака на уровне сервера (поставщика услуг)

Крайне редкий тип атаки. Теоретически она возможна, но на практике – огромная редкость. Здесь стоит развенчать популярный миф про «соцсеть взломали»: в такой ситуации взломали не соцсеть, а устройства конкретного пользователя. И, скорее всего, он сам же помог злоумышленнику в этом, а хакер использовал прием из пункта 1 или комбинацию приемов 1 и 3. Потому такого сценария, как «взломали соцсети», пользователю можно не опасаться, зато стоит быть внимательнее к собственным действиям.

Как понять, что был совершен взлом?

Чаще всего это становится ясно по результатам атаки, когда цель злоумышленников достигнута – пропали деньги со счета, «засыпало» спамом, кто-то изменил пароль от учетки. Другое дело, когда атака была успешно проведена, но преступники пока никак это не использовали. В случае атаки по сценарию 1, стоит проверить все устройства, с которых идет коммуникация качественными антивирусами (они анализируют не только ПО, но и исходящий траффик). Если антивирус не нашел подозрительной активности – остается надеяться, что так и есть.

Если антивирус обнаружил угрозу, он, конечно, ее нейтрализует, но не ответит, успела она отправить учетные данные, или еще нет. Кстати, порекомендую при обнаружении антивирусом угроз не полениться поискать ее описание и разобраться, чем она грозит – многие разработчики дают детальное описание по каждой «сработке».

Кроме антивируса есть профессиональные инструменты, которые используют ИБ-эксперты, но они довольно сложны, дороги и без профессионального обучения – бесполезны.

- В случае атаки с помощью сниффера траффика – к сожалению, постфактум ее никак не определить.

- В случае MITM нужно внимательно следить за сертификатами, которые используются для подключений к сайтам. По крайней мере, проверять сертификаты критичных ресурсов (например, при онлайн-оплате).

- В случае социальной инженерии остается быть бдительным и прекращать подозрительные контакты.

- Для четвертого вида атаки способов ее обнаружения нет — если она произошла, то в подавляющем большинстве случаев это утечка изнутри, а не взлом снаружи.

Как при взломе действовать юридически грамотно? Полиция поможет?

Да, это преступление и наказание предусмотрено законом. Есть масса тонкостей, которые невозможно охватить в одной статье. Основной момент – украдены просто личные данные или персональные, есть ли в деле финансовая составляющая, а также был ли факт публичного разглашения полученных сведений.

Дело в том, что персональные данные часто путают с личными, однако они определяются федеральным законом 152.

Простой пример: если злоумышленник получил серию и номер паспорта, то есть персональные данные – это серьезное правонарушение и регулируется ФЗ 152. Если хакер получил доступ к приватной переписке – ситуация, кончено, пикантная, но такие сведения не являются персональными данными.

Если вы обнаружили свои персональные данные в публичном доступе, то первым делом свяжитесь с администрацией ресурса, где они размещались. Ссылайтесь на закон «О персональных данных», который запрещает использование персданных без разрешения субъекта этих данных. Укажите, что в случае отказа вы обратитесь в суд. Чтобы убрать информацию из результатов поиска, нужно обратиться в техподдержку поискового сервиса и заполнить специальную форму.

Если определить источник распространения информации не удается или не получается связаться с ним напрямую, вы можете обратиться в Федеральную службу по надзору в сфере связи, информационных технологий и массовых коммуникаций или в прокуратуру.

Кроме ФЗ 152 привлечь к ответственности злоумышленников можно с помощью Кодекса об административных правонарушениях, Уголовного и Трудового кодекса. Ведь в зависимости от конкретной ситуации преступление может быть квалифицировано как неправомерный доступ к компьютерной информации, нарушение неприкосновенности частной жизни или нарушение установленного законом порядка сбора, хранения, использования или распространения информации о гражданах.

Крайне важно собрать максимально возможные доказательства – скриншоты, видеозаписи, описание ваших наблюдений – чем больше деталей, тем лучше. Если очевидно, что взломано конкретное устройство, прекратите любую активность на нем, выключите его — скорее всего, его придется на время отдать на экспертизу.

Что касается паролей, эксперты по безопасности говорят, что они должны быть сложными, с цифрами и вообще непохожи на слова. А сами эксперты могут запомнить такие пароли?

От перечисленных мной способов атак длинный пароль не спасет. Сложные пароли помогут только против брутфорса (brute force – атака с перебором паролей). Но на деле такая атака работает далеко не всегда и не для всего. Но в любом случае пароль стоит использовать длинный и сложный, хотя бы для защиты от того же brute force. И конечно, нужно регулярно менять все пароли.

Как можно взломать страницу через телефон

Отзывы пользователей

- Не важно :

если долго помучатся то программа работает и все показывает единствено. » - лол :

хм отзывы походу настоящие » - игорь :

кто тестил работает реально или разводняк ! »

Как можно взломать страницу через телефон

Сейчас мы рассмотрим рабочие (100%) способы взлома, которые помогут Вам взломать страничку с телефона любой социальной сети и самых известных мессенджеров. Как взломать страницу с телефона? Легко и быстро – 10 минут и Вы уже читаете чужую переписку.

Зачем нужен взлом страниц?

О том, как взломать страницу с телефона задумываются по совершенно разным причинам. Самыми распространенными являются:

1. Любопытство. Некоторым просто любопытно с кем и о чем переписывается их родной человек. И как не странно, таких людей достаточно много. Они даже не могут ответить на вопрос, зачем им это нужно. Просто, чтобы знать! А есть такие люди, у которых любопытство перерастает в манию «всех и всегда контролировать», чтобы не дай Бог, не пропустить какой-то шаг влево.

2. Родительский контроль. А если Вы родитель подростков, то возможность взломать стр через телефон ребенка и потом круглосуточно контролировать переписку детей, не беря каждый день в руки их телефоны – это уже далеко не простое любопытство. Это реальная потребность всегда знать: где находится ребенок, с кем переписывается, о чем разговаривает, какие фото отсылает, а какие присылают ему. Контролировать ребенка издалека – это действительно очень нужно, тем более на просторах Интернета.

3. Контроль за сотрудниками. Руководитель просто обязан знать с кем и о чем ведет переписку работник со своего рабочего устройства, на своем рабочем месте, во время рабочего дня. Это возможность увидеть некомпетентность работника, слив важной информации, поиск другой работы, пустое времяпровождение, неграмотное ведение переговоров и переписок или наоборот, поощрить за его старания.

4. Ревность. Ревнивые супруги довольно часто спрашивают наших консультантов о том, как можно взломать страницу через телефон своего мужа или жены. Они заподозрили измену и хотят убедиться в этом. Ведь голословные обвинения, тем более, если они беспочвены, съедают изнутри как самого человека, так и отношения в целом.

5. Контроль над пожилыми родственниками. Это тоже довольно часто встречающая причина, почему люди хотят знать как взломать стр через телефон. Как известно, вокруг стариков вьются мошенники совершенно разного характера. Самыми безобидными могут быть торгаши чудодейственных лекарств или медицинских устройств, которые только вытащат деньги от беспомощных стариков. А самыми страшными – черные риелторы и их медсестры. Поэтому, иметь на руках переписку с ними или записи телефонных разговоров необходимо обязательно.

Как осуществить взлом страниц?

В интернете Вы можете найти огромное количество предложений и информации о том, как взломать страничку по номеру телефона. Хотим сразу Вас предупредить – по номеру телефона, не беря в руки сам телефон и ничего туда не устанавливая, осуществить взлом страницы – невозможно. Это мошенники, лохотрон, надувалово, развод и еще как хотите, назовите, но просто по номеру телефона Вам никогда и никто не сможет взломать страницу ни в одной социальной сети.

В интернете Вы можете найти огромное количество предложений и информации о том, как взломать страничку по номеру телефона. Хотим сразу Вас предупредить – по номеру телефона, не беря в руки сам телефон и ничего туда не устанавливая, осуществить взлом страницы – невозможно. Это мошенники, лохотрон, надувалово, развод и еще как хотите, назовите, но просто по номеру телефона Вам никогда и никто не сможет взломать страницу ни в одной социальной сети.

И поэтому, на все вопросы, которые задают нашим консультантам люди, о том, как взломать страницу через номер телефона ничего не устанавливая, мы отвечаем «никак». Нужно сначала установить на телефон (с которого заходят на эти странички и откуда ведется переписка) специальную программу слежения. Это единственная реальная возможность.

Мы уже проводили тщательный обзор программ, которые позволяют на расстоянии осуществить взлом странички с телефона. Лучшие из таких программ описаны в статье « Лучшие приложения для взлома аккаунтов любой соц.сети ».

Как взломать страничку в ВК

Не знаем почему, и по какой причине, но из нашей многолетней практики мы вывели одно интересное наблюдение: из всех страниц, которые люди желают взломать, самыми востребованными являются странички социальной сети ВКонтакте.

О том, как сломать ВК на телефоне, достаточно подобно описано в статье « ВКонтакте чужая страница: чтение переписки, просмотр фотографий ». Здесь описаны методы, которые на самом деле работают. Найдите 5 минут Вашего времени и прочитайте. Это действительно работает!

P.S. Хотим Вас предупредить, что взлом чужих страниц без ведома хозяина является прямым нарушением личного пространства данного человека и карается законом. Во всех странах есть закон о тайне личной переписки, личных разговоров и передвижения. Установив на телефон человека программу слежения, Вы будете знать о нем абсолютно всё. Поэтому, нужно знать об уголовной ответственности!

Как взломать страницы со смартфона других соц.сетей?

Абсолютно также как и со страницей ВК можно взломать страницы любой другой социальной сети. Для этого Вам нужно:

Шаг 1. Взять целевой телефон (на 10-15 минут) и скачать бесплатно Reptilicus .

Шаг 2. Зарегистрироваться на сайте и установить программу на этот телефон.

Для быстрой установки программы на сайте можно скачать руководство по установке или просмотреть видео-инструкцию . Все написано и рассказано простым языком. Всё на русском языке и предельно понятно.

Шаг 3. Скрыть если нужно значок и перезагрузить телефон.

Больше ничего делать не нужно. Программа будет работать автоматически, собирать все данные (переписку, фото, звонки и т.д.) и также без Вашего участия отсылать их на Ваш личный кабинет. Таким образом можно взломать страницу той социальной сети и мессенджера, которые установлены на данном телефоне.

Шаг 4. Заходить в персональный кабинет и просматривать информацию.

Теперь, когда Вам будет удобно, Вы можете заходить в свой личный Персональный кабинет.

Вам станет доступным:

- история браузера (все страницы, которые искал и посещал человек);

- переписка с любого чата (больше 10 самых известных соц.сетей и мессенджеров);

- скриншоты чатов;

- скриншоты всех действий человека в социальной сети;

- запись голосовых сообщений;

- уведомления о входящих сообщениях;

- фото, которые получил, просмотрел и удалил человек;

- фото, которые сохранил в галереи;

- фото, которые делал на камеру;

- все нажатия клавиш (перехват клавиатуры);

- координаты (где находится человек, когда ему звонили, когда он зашел в соцсеть и т.д.);

- и многое другое.

Заходить в Персональный кабинет можно с любой точки мира, где есть подключение к интернету, с любого устройства (компа, ноута, смартфона, планшета).

Шаг 5. Вы сможете удаленно управлять телефоном

После того, как Вы смогли взломать страницу с телефона и начали получать от программы буквально все действия, которые человек делает на своем телефоне, Вы сможете еще и удаленно управлять им.

Вы сможете на расстоянии:

- записывать окружающий звук с микрофона (диктофон);

- делать фото с камер телефона;

- блокировать вход в определенные приложения;

- перезагружать телефон;

- включать орущий звук тревоги;

- просматривать все внутренние папки;

- очищать память телефона;

- и многое другое.

Таким образом, Вы будете всегда знать, где находится, с кем и о чем общается человек, на телефон которого установлена программа слежения.

Заключение

В заключении мы еще раз хотим обратить Ваше внимание на 3 основных фактов:

Взломать страничку по номеру телефона на расстоянии ничего не устанавливая – нельзя. Если Вы увидите подобные услуги в Интернете, то знайте, с Вас снимут деньги, не дав ничего взамен.

Взломать страничку по номеру телефона на расстоянии ничего не устанавливая – нельзя. Если Вы увидите подобные услуги в Интернете, то знайте, с Вас снимут деньги, не дав ничего взамен.- Чтобы сломать страницу с телефона, нужно обязательно сначала установить на этот телефон программу слежения. Только тогда Вам станет доступно все, что делается на этом телефон, а также возможность удаленно управлять им.

- Любой взлом является незаконным действием и поэтому, все разработчики программ слежения обязательно и неоднократно предупреждают своих пользователей о возможной уголовной ответственности за взлом страничек с телефона без ведома хозяина.

Если у Вас возникли вопросы – пишите нашим онлайн-консультантам!

Как именно хакеры взламывают аккаунты в социальных сетях.

ДЛЯ ХАКЕРОВ ВЗЛОМ АККАУНТОВ — ОДНО ИЗ САМЫХ УВЛЕКАТЕЛЬНЫХ ЗАНЯТИЙ, КОТОРОЕ ДАЁТ ИМ ОГРОМНЫЙ ПРОСТОР ДЛЯ ТВОРЧЕСТВА.

Многие занимаются этим, чтобы испытать свои навыки, другие ищут материальную выгоду. Причём далеко не всегда приходится что-то взламывать. Сколько бы ни появлялось статей о том, как важно подбирать надёжный пароль, культура интернет-безопасности в целом остаётся низкой. Пользователи интернета выбирают одни и те же незамысловатые кодовые слова для разных сайтов, переходят по подозрительным ссылкам из спама и принципиально отказываются от менеджеров паролей. Обычно злоумышленники пользуются следующими методами:

Пользователя заманивают на сайт, который выдаёт себя за настоящий, и предлагают ввести пароль, который «утекает» к злоумышленникам;

2. ЗЛОВРЕДНОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ (MALWARE).

Такое ПО размещают на взломанных сайтах или засылают на недостаточно защищённые системы;

3. СОЦИАЛЬНАЯ ИНЖЕНЕРИЯ.

Иногда пароль удаётся подсмотреть, а особо доверчивые пользователи могут сообщить его злоумышленнику сами: на этом выстроен целый пласт системы интернет-мошенничества;

4. ПОДБОР ПАРОЛЯ.

Обладая информацией о пользователе, которую легко найти в социальных сетях, можно попробовать угадать пароль. Также можно автоматом перебрать огромное количество вариантов, воспользовавшись ассоциативной базой данных или техникой словарной атаки, когда несловесные комбинации исключаются, а словесные модифицируются так, как любит большинство — заменяя буквы на похожие цифры.

«ЧАЩЕ ВСЕГО ВЗЛОМЩИКАМ НЕ НУЖНО ПОДБИРАТЬ ПАРОЛЬ — ОНИ ДЕЙСТВУЮТ ДРУГИМИ МЕТОДАМИ.

У крупных сайтов почти всегда работает эффективная защита от перебора, которую можно обойти, лишь имея очень крупную сеть ботов (подконтрольных компьютеров) и растягивая атаку на многие месяцы, но никак не вручную.

ФИШИНГ НЕРЕДКО ОРГАНИЗОВАН ВЕСЬМА УТОНЧЁННО.

Введённый пароль не только «утекает» к злоумышленникам, но и используется для аутентификации на настоящем сайте — например, с помощью JavaScript. Таким образом, с точки зрения пользователя ничего страшного не происходит: он вводит пароль и оказывается в своей привычной ленте друзей или в почтовом ящике.

Зловредное ПО оказывается на компьютере пользователя разными способами. Если злоумышленники не занимаются целевой атакой на конкретного человека, а стремятся заразить наибольшее число компьютеров (а это более распространённая тактика среди «традиционных» компьютерных преступников), то они предпочитают получить доступ к популярным сайтам и внедрить в них зловредный код. Посещение такого сайта с компьютера, где не установлены последние обновления безопасности, антивирус или браузер, который умеет предупреждать о заражённых сайтах, может привести к его заражению и попаданию под полный контроль атакующих.

САМЫМИ ПРИВЛЕКАТЕЛЬНЫМИ ДЛЯ ЗЛОУМЫШЛЕННИКОВ ЧАСТО СТАНОВЯТСЯ НЕ САМИ ПОПУЛЯРНЫЕ САЙТЫ, А РАЗЛИЧНЫЕ ИНСТРУМЕНТЫ НА НИХ.

Например, это могут быть рекламные сети, подключаемые библиотеки JavaScript, различные API (интерфейсы программирования приложений) социальных сетей и тому подобное. Злоумышленники могут даже не взламывать такие сайты, а использовать их возможности по загрузке пользовательского контента: например, рекламная сеть может позволить загрузить flash-ролик. Тогда, если им удаётся обойти проверки на безопасность, их зловредный контент будет показан в ходе обычной работы сайта. Такое недавно произошло с рекламной сетью Yahoo!: через неё раздавали Magnitude Exploit Kit. А в России многие помнят инцидент с сайтом одной из компаний крупной банковской группы, на котором тоже был обнаружен зловредный код.

Когда речь идёт о направленных атаках — таких, где жертва является публичным лицом или имеет доступ к важной информации, — может использоваться механизм, называемый watering hole. Жертву заманивают на знакомый ему сайт, но иными методами. Допустим, он может подключиться к публичной сети Wi-Fi, которую контролирует злоумышленник. В ней пользователя автоматически направляют на фишинговый сайт, похожий на привычную соцсеть, или просто сайт со зловредным кодом, который, например, может быть размещён на приветственной странице входа в сеть Wi-Fi. Всё чаще злоумышленники начинают использовать ненастоящие страницы-заглушки в контролируемых сетях Wi-Fi: российские пользователи уже привыкли видеть надпись «Сайт заблокирован по требованию властей» и не подозревают, что вместе с его показом устанавливается вредоносное ПО.

НЕОПЫТНЫЕ ПОЛЬЗОВАТЕЛИ ДОВОЛЬНО ЧАСТО ИСПОЛЬЗУЮТ ОДИН И ТОТ ЖЕ ПАРОЛЬ НА НЕСКОЛЬКИХ САЙТАХ ИЛИ В НЕСКОЛЬКИХ ПРОГРАММАХ.

В этом случае, взломав одну базу данных с паролями или украв пароль от одного сайта, атакующий получает доступ и к другому, возможно, более ценному ресурсу. Помимо самого взлома аккаунта, возможны ситуации, когда пароль не скомпрометирован, но злоумышленники всё равно имеют возможность действовать от лица пользователя. Наверняка многие сталкивались с возможностью «войти на сайт», используя Facebook, Twitter или «ВКонтакте». Нажимая на такую кнопку, пользователь оказывается на странице социальной сети, где у него спрашивают, доверяет ли он этому стороннему сайту. Иногда среди действий, которые просит разрешить сторонний сайт, оказывается и публикация новых сообщений от имени пользователя. В результате злоумышленникам необязательно взламывать, например, твиттер, чтобы публиковать твиты.

ИНОГДА ХАКЕРЫ ПОЛЬЗУЮТСЯ ОШИБКАМИ ИЛИ НЕДОРАБОТКАМИ НА САЙТАХ.

Так, некоторое время назад была опубликована уязвимость в Twitter: защита от перебора не была включена в API Firehorse — метода, используемого партнёрами Twitter для получения больших объёмов твитов. Я не уверен, закрыта ли уязвимость в настоящий момент, но эта история иллюстрирует возможность ошибок разработчиков, всё-таки позволяющих атакующим эффективно перебирать пароли. Я считаю, что здесь можно говорить не о неэффективном алгоритме, который удалось обойти хитрым злоумышленникам, а об ошибке администрирования, из-за которой алгоритм просто не работал.

В СОВРЕМЕННОМ МИРЕ ЛОГИН ОТ СОЦИАЛЬНОЙ СЕТИ МОЖЕТ БЫТЬ ВАЖНЕЕ ПОЧТОВОГО. Почтовые системы накопили большой опыт борьбы со злоумышленниками, а пользователи проводят в интерфейсе социальной сети больше времени, чем в почте. Поэтому всё зависит от ситуации: если злоумышленник атакует платформу, завязанную на электронную почту для восстановления пароля, взлом почтового ящика может показаться предпочтительным (маловероятно, что он будет делать это напрямую — перебор паролей в настоящее время эффективен только для небольших сайтов). Однако социальная сеть может быть ценной сама по себе, а атака на электронную почту может оказаться дороже атаки на социальную сеть, телефон или компьютер пользователя. Само собой, разумный атакующий выберет наиболее доступную цель.

Если вы не глава правительства государства, важно, чтобы ваш пароль был достаточно сложным, для того чтобы злоумышленники выбрали себе другую цель. Но если вы владеете важной информацией или просто известная личность, всегда лучше, чтобы среди людей, защищающих вас, были не только меткие стрелки, но и опытный специалист в области информационной безопасности».

Взломать страничку по номеру телефона на расстоянии ничего не устанавливая – нельзя. Если Вы увидите подобные услуги в Интернете, то знайте, с Вас снимут деньги, не дав ничего взамен.

Взломать страничку по номеру телефона на расстоянии ничего не устанавливая – нельзя. Если Вы увидите подобные услуги в Интернете, то знайте, с Вас снимут деньги, не дав ничего взамен.